Blogg

Forhindre løsepengevirusangrep på organisasjonen din

Før i tiden handlet det å holde organisasjonen trygg og sikker stort sett om å oppbevare viktige filer under lås og slå. Et sikkerhetsbrudd betydde en faktisk fysisk inntrenger eller tyveri.

Nå er bedriftssikkerhet langt mer kompleks. Det finnes flere typer trusler å vurdere – alt fra phishing til digital avlytting og botnet-angrep. Ikke bare er det betydelig flere ondsinnede aktører på banen i dag, men de kan infiltrere bedriftens konfidensielle dokumenter og data mye raskere, fra hvor som helst i verden. Og de kan ha hundrevis eller til og med tusenvis av potensielle inngangspunkter gjennom teamets ulike sårbare appkontoer og enheter.

For å hjelpe organisasjonen din med å holde seg sikker, er det viktig å forstå hvilke typer trusler du står overfor. Et av de viktigste cyberangrepene mot bedrifter i dag er ransomware. Her skal vi gå gjennom hva ransomware er, hvor det kommer fra, risikoene for organisasjonen din, og tips og ressurser du kan implementere for å redusere og forhindre ransomware-angrep.

Løsepengevirus 101: Hvordan fungerer løsepengevirus?

Løsepengevirus er en type skadelig programvare som er utformet for å holde et offers data som gissel inntil en usporbar løsepenge er betalt. Dette kan oppnås ved å låse brukere ute fra enhetene deres eller ved å identifisere datalagringsstasjoner på det infiserte systemet og kryptere filer på hver stasjon. Med andre ord blir dokumentene og dataene dine fullstendig uleselige med mindre du har riktig kryptografisk nøkkel.

Det skumleste er at det ikke stopper der.

De fleste ransomware-angrep blir ikke oppdaget før skaden er skjedd. Hvis du ikke har de riktige forebyggende tiltakene på plass, kan den første ransomware-infeksjonen raskt hake med alle delte enheter eller filer som var tilgjengelige fra den opprinnelige datamaskinen.

Selvfølgelig, selv når offeret betaler, er det ingen garanti for at angriperen faktisk vil dekryptere dataene. Faktisk fortsetter mange å presse offeret for ytterligere betalinger ved å bruke trusler for å eksponere sensitive data eller selge dem på det mørke nettet.

Hvor kommer løsepengeviruset fra?

Løsepengevirusangrep tar utallige former og utnytter en stadig utviklende blanding av maskinvare-, programvare- og menneskelige sårbarheter. Noen av de mer beryktede løsepengevirusvariantene du kanskje har hørt om inkluderer locky , cryptolocker eller petya , og de gjør alle infiserte data ubrukelige eller utilgjengelige.

Løsepengevirus kan dukke opp når et intetanende medlem av teamet ditt åpner en phishing-e-post eller laster ned en fil fra en ondsinnet kilde. Men hvem står bak det?

Sannheten er at ransomware-angrep kan komme fra én enkelt ondsinnet aktør på jakt etter skryterettigheter – slik en vandal kan velge en bil tilfeldig for å stjele eller kutte et dekk. Ofte er imidlertid disse angrepene mer organiserte, uhyggelige og bevisst målrettede. Tross alt, hvis angriperen skal gå til alt bryet med å starte et angrep, vil de sørge for at målet faktisk kan betale.

Hvem er i faresonen for å motta løsepengevirusangrep?

Du trenger ikke å være et megaselskap med utrolig dype lommer for å være et mål for ransomware.

Ingen er immune mot ransomware-angrep. Unit 42 Ransomware Threat Report fra 2022 fant at organisasjoner i nesten alle land og bransjer ble angrepet i 2021.

Nord- og Sør-Amerika var mest berørt, med 60 % av ofrene for sikkerhetsbrudd i dette området, mens 31 % ble tilskrevet Europa, Midtøsten og Afrika (EMEA), og 9 % til Asia-Stillehavsregionen. Det er ingen tvil om at juridiske team kan være et spesielt fristende mål – ikke bare på grunn av pengene, men også på grunn av den sensitive klient- og saksinformasjonen de besitter. Analysen fant at de mest målrettede sektorene var profesjonelle og juridiske tjenester, etterfulgt av bygg og anlegg.

Den økende risikoen for løsepengevirus

I 2020 ble hackergruppen MAZE den første ransomware-gruppen som ble observert mens de stjal data fra ofrene sine og brukte trusselen om publisering som et ekstra verktøy for å presse ut penger. Denne metoden banet vei for andre, og innen utgangen av året hadde flere grupper tatt i bruk den samme taktikken for å få fart på responstider og betalinger fra ofrene.

I lys av disse angrepene er det tydelig at hvis du ikke har opplevd et ransomware-angrep ennå, er sjansen stor for at din tur snart kommer, og risikoen øker hvert år. Joint Cybersecurity Advisory rapporterte at trendene i 2021 hadde en økt globalisert trussel fra ransomware, og de observerte hendelser som involverte ransomware mot 14 av 16 av USAs kritiske infrastruktursektorer .

Enkelt sagt er en proaktiv tilnærming til sikkerhetsbrudd en god strategi – tenk i termer av når , ikke om . Den kombinerte effekten av denne typen nettkriminalitet er overveldende, med tap for bedrifter som beløper seg til milliarder. Forstyrrelsene rammer omtrent alle sektorer du kan tenke deg, og noen ganger deaktiverer de viktige systemer som opprettholder juridiske team, finansinstitusjoner, sykehus, flyselskaper og til og med kritiske infrastrukturnettverk.

Implementer strategier for forebygging av løsepengevirus i bedriften din

Det finnes mange måter du kan bidra til å forhindre – og redusere effektene av – ransomware-angrep mot bedriften din. Jo flere forholdsregler du kan implementere, desto bedre vil du være. Her er åtte trinn du kan ta.

1. Utfør en risikovurdering for løsepengevirus og planlegg for katastrofegjenoppretting.

Sørg for at du har skriftlige planer for databeskyttelse og gjenoppretting etter katastrofer på plass. Det er også viktig å dele dem bredt i organisasjonen din, slik at alle forstår sin rolle i å beskytte dataene dine. Sørg for at toppledelsen støtter opp om dette, fordi dette er en forretningsavgjørelse, ikke bare en IT-avgjørelse. Regelmessige phishing-tester er svært effektive verktøy for å øke bevisstheten og årvåkenheten.

2. Bruk flerfaktorautentisering og robust passordhåndtering.

Løsepengevirusangrep starter ofte med phishing, der angriperen får tilgang til nettverket ved å stjele et legitimt brukerpassord. Reduser risikoen for phishing ved å bruke både flerfaktorautentisering (MFA) og verktøy for passordadministrasjon.

MFA krever minst to former for bekreftelse for at en bruker skal få tilgang til systemet – for eksempel et korrekt passord og en push-varsling eller et anrop til brukerens mobiltelefon. Verktøy for passordadministrasjon kan håndheve tilstrekkelig komplekse passord, regelmessige passordoppdateringer og andre beste sikkerhetspraksiser som vil begrense mulighetene for at ondsinnede aktører får tilgang til systemet.

3. Sørg for at programvaren og sikkerhetsoppdateringene er oppdaterte på tvers av alle applikasjoner.

Beskyttelse mot løsepengevirus er ikke en engangsoppgave. Trusler utvikler seg raskt for å komme i forkant av nye sikkerhetstiltak, og nye sårbarheter vil dukke opp med endrede brukervaner og etter hvert som du tar i bruk ny maskinvare og programvare. Det er viktig å holde appene dine oppdatert, slik at du er beskyttet mot de nyeste truslene og sårbarhetene.

4. Fremme bruk av forebyggende programvareverktøy.

Følg en streng IT-prosess for installasjon av antivirusprogramvare, e-postfiltreringsfunksjoner og antivirusprogrammer, og sørg for å holde dem oppdatert. Selv de kraftigste verktøyene er ikke gode hvis ikke folkene dine tar dem i bruk – så lær opp, lær opp, lær opp. Og implementer tiltak som er «usynlige» og sømløse for brukerne.

5. Utfør hyppige systemomfattende sikkerhetskopier.

Det finnes programvareplattformer for forretningskontinuitet som kan hjelpe deg med å komme deg etter et ransomware-angrep ved å gjenopprette systemene dine til den siste kjente sikre tilstanden før angrepet fant sted. De beste tillater fleksibel fysisk og virtuell gjenoppretting.

6. Hold sikkerhetskopiene dine fysisk adskilt.

Hvis sikkerhetskopieringsfilene dine er tilgjengelige fra den daglige driftsplattformen, øker sjansen for at de kan bli infisert når endepunktene dine «ringer hjem» for å laste opp nye versjoner. Separate lagringsenheter er allment tilgjengelige i en rekke prisklasser.

7. Hold deg oppdatert om de nyeste truslene fra ransomware.

FBI, Department of Homeland Security og Cybersecurity and Infrastructure Security Agency (CISA) publiserer alle regelmessige rapporter og oppdateringer om nye trender og sårbarheter du bør være oppmerksom på. Du kan abonnere på autoritative nyhetsbrev og justere beskyttelsesplanene dine regelmessig. Sørg for at teamene bak de viktigste appene og plattformene dine er årvåkne når det gjelder å gjenkjenne og reagere på nye sikkerhetstrusler. Det kreves pålitelige partnere for å bidra til å holde dataene dine trygge og sikre.

8. Gi opplæring i phishing for å hjelpe teamet ditt med å unngå angrep.

Teammedlemmene dine lar seg kanskje ikke lure av en klassisk svindel-e-post, men phishing og andre cyberangrep blir stadig mer sofistikerte. Sørg for kontinuerlig opplæring i sikkerhetsbevissthet som dekker vanlige phishing-teknikker, slik at teamet ditt kan holde seg oppdatert på potensielle trusler og vite hva de skal gjøre når de støter på en.

En sterk tilnærming

Det viktigste du kan gjøre for organisasjonen din er å være årvåken og holde deg til sunn fornuft og beste praksis. Ved å iverksette forebyggende tiltak og øke bevisstheten, er du forberedt på dagens uendelige kamp om databeskyttelse.

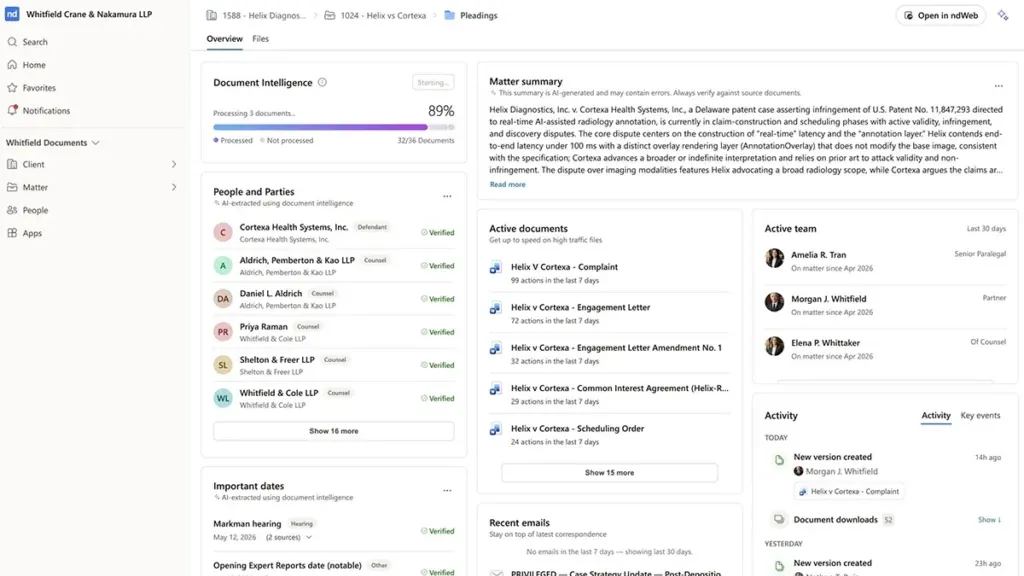

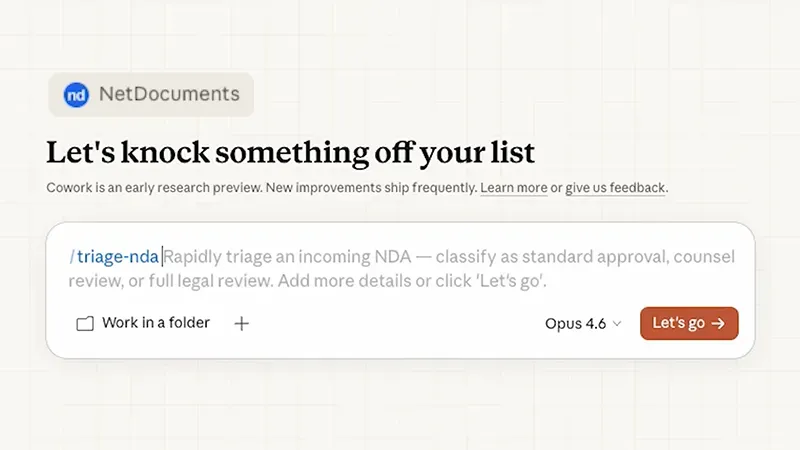

Hvordan NetDocuments kan hjelpe

NetDocuments-plattformen er utviklet for å hjelpe deg med å få kontroll over dokumentene, e-postene og diskusjonene dine. Selv om dataene dine er innenfor plattformen vår, gir vår prisbelønte sikkerhet et fleksibelt og robust rammeverk som kan bidra til å beskytte deg mot ransomware-angrep. Vil du lære mer? Bestill en demonstrasjon i dag!

Få flere tips om hvordan du kan forhindre datainnbrudd ved å se dette gratis webinaret på forespørsel .

Emner

Dele

Utforsk disse andre bloggene

-

- Blogg

Hva er en juridisk kontekstgraf, og hvorfor trenger juridiske AI-agenter en?

Scott Kelly, visepresident for produkt- og AI-strategi. I årevis har…

-

- Blogg

NetDocuments samarbeider med Anthropic om MCP for juridisk industri

Manish Rai, visepresident for produktmarkedsføring, AI bør fungere der ...

-

- Blogg

6 nye AI-apper har nettopp landet i ndMAX Studio

Jared Beckstead Senior Product Marketing Manager, NetDocuments Fra frister for patentsøknader…

-

- Blogg

Legalweek 2026: Bransjens oppgjør med AI har kommet

Brandall Nelson, direktør for juridiske løsninger i Legalweek New York 2026, samlet…

nettdokumenter