Blog

O mito da auditoria anual de segurança

A natureza da segurança cibernética e de rede é que o você nunca pode relaxar. No momento em que o você pensa que cobriu todas as possíveis vulnerabilidades, surge uma infinidade de novas ameaças.

A segurança cibernética é ampla, de rápida evolução e está sempre crescendo. Por ser tão vasta e os riscos tão altos, as pessoas preocupadas em manter a segurança tendem a cair em um dos principais mitos da segurança cibernética: "Estamos indo bem, desde que sejamos aprovados em nossa auditoria anual de segurança".

Essa forma de pensar ocorre quando a segurança cibernética é abordada com uma mentalidade de caixa de seleção. Se o você aborda a segurança cibernética como uma lista de itens que pode marcar e depois relaxar, definitivamente não está seguro.

Empresas como Equifax, Target e Home Depot concluíram as auditorias necessárias relativas ao seu setor antes de sofrerem violações de dados de alto nível. As auditorias de segurança são necessárias para manter a responsabilidade, mas fazem parte de um sistema maior. É melhor abordar a segurança cibernética como um processo constante, em vez de um destino a ser alcançado.

Com que frequência deve ser realizada uma auditoria de segurança?

Recomenda-se fazer isso pelo menos duas vezes por ano, mas isso também dependerá do tamanho da organização e do tipo de dados com os quais o você está lidando.

Indo além da auditoria anual

Crie um mapa de toda a sua rede

A primeira etapa para aumentar o nível de suas medidas de segurança é começar pela sua própria rede. Em vez de começar com os requisitos da auditoria, o você deve fazer um mapeamento abrangente de tudo o que está conectado à sua rede.

Uma auditoria fornecerá uma lista de verificação detalhada dos itens a serem respondidos. Os firewalls estão atualizados? Quais são suas ameaças? Essa lista de verificação será útil. No entanto, ela não fornecerá uma visão completa da sua rede ou a capacidade de criar segmentação na rede.

Esse mapa incluiria:

- Roteadores, switches, firewalls, WAF

- Impressoras e dispositivos conectados

- Internet das Coisas (TVs inteligentes, termostatos, câmeras, etc.)

- Dispositivos móveis

- Nuvem/Saas - suas assinaturas de software e senhas

Desenvolver um mapa completo de sua rede é o início de uma segurança de rede aprimorada. Ver o quadro completo da rede permite que o você aplique a segmentação. Como não é possível se concentrar em todas as coisas ao mesmo tempo, a criação de segmentação permite manter as partes vulneráveis da rede separadas dos dados mais importantes.

O você também pode corrigir e avaliar sistematicamente as áreas da rede, passando de um segmento para o outro. Isso permite que o você elimine a sobrecarga da segurança cibernética e coma o elefante uma mordida de cada vez.

Saber onde o você pode ser fraco

Depois de mapear a rede, a próxima coisa que o você precisará fazer é priorizar seu esforço. De acordo com um relatório da Verizon de 2017, 80% dos hacks são bem-sucedidos devido à falta de aplicação de patches.

O você precisará criar um plano para avaliar e corrigir as vulnerabilidades. Esse é outro motivo pelo qual a segmentação em sua rede é importante. Se o você tiver sistemas legados, talvez não consiga corrigi-los. Entretanto, o você pode mantê-los separados das informações confidenciais em sua rede.

Ao implantar um scanner de vulnerabilidades, o você pode se manter atualizado sobre onde os patches são necessários e priorizar os segmentos da rede que são mais importantes.

Crie um programa de conscientização do usuário

A única ameaça mais urgente do que corrigir vulnerabilidades é o seu pessoal.

O elemento humano continua a impulsionar as violações. Seja pelo uso de credenciais roubadas, phishing ou simplesmente um erro, as pessoas continuam a desempenhar um papel importante em incidentes e violações.

De acordo com o mesmo relatório da Verizon, 80% das violações relacionadas a hackers empregam senhas reutilizadas, roubadas ou fracas. Houve um aumento de quase 30% nas credenciais roubadas desde 2017, consolidando-as como um dos métodos mais testados e comprovados para obter acesso a uma organização nos últimos quatro anos.

Os hackers sabem que as equipes estão investindo em segurança cibernética. Sua melhor chance de entrar na rede é obter as credenciais de alguém que tenha permissão para acessar a rede. Portanto, não importa o quanto o você tenha protegido a sua rede, se as credenciais de um funcionário forem roubadas, o você pode estar em risco.

A conscientização dos usuários não vai aparecer em uma auditoria anual, mas pode colocar seus dados em risco. Para garantir que toda a sua equipe esteja seguindo as práticas recomendadas, há algumas dicas que o você pode empregar.

Envie um boletim informativo mensal sobre segurança: Fale abertamente sobre as ameaças que existem e aproveite a oportunidade para ensinar um componente de cada vez

Eduque os usuários sobre como proteger seus dados pessoais: Ao instruir sua equipe, relacione essas questões de segurança cibernética à ameaça real que existe em suas vidas pessoais. À medida que forem instruídos sobre as práticas recomendadas para proteger a si mesmos e suas famílias, eles aplicarão melhores hábitos no trabalho.

Realizar campanhas de phishing: A curiosidade humana faz com que as pessoas cliquem em links, o que leva a problemas. Algumas empresas têm suas próprias campanhas de phishing falsas para testar e treinar seus funcionários. O objetivo é criar um pouco de paranoia saudável para que os usuários hesitem antes de clicar em qualquer link.

Investir em um cofre de senhas: Senhas fracas e roubadas são um componente essencial da segurança cibernética. O uso de um cofre de senhas permite que sua equipe tenha senhas fortes sem a frustração constante de esquecê-las.

Estabeleça um processo contínuo para proteger sua empresa

As auditorias anuais de segurança são úteis para que as empresas avaliem sua segurança cibernética e garantam que um nível básico de proteção esteja em vigor. No entanto, os departamentos de TI não devem cair na armadilha de que passar na auditoria significa que tudo estará seguro.

No mundo da segurança cibernética, que evolui rapidamente, as ameaças estão por toda parte. A melhor abordagem é criar um processo contínuo de avaliação e aprimoramento.

Tópicos

Compartilhar

Explore estes outros blogs

-

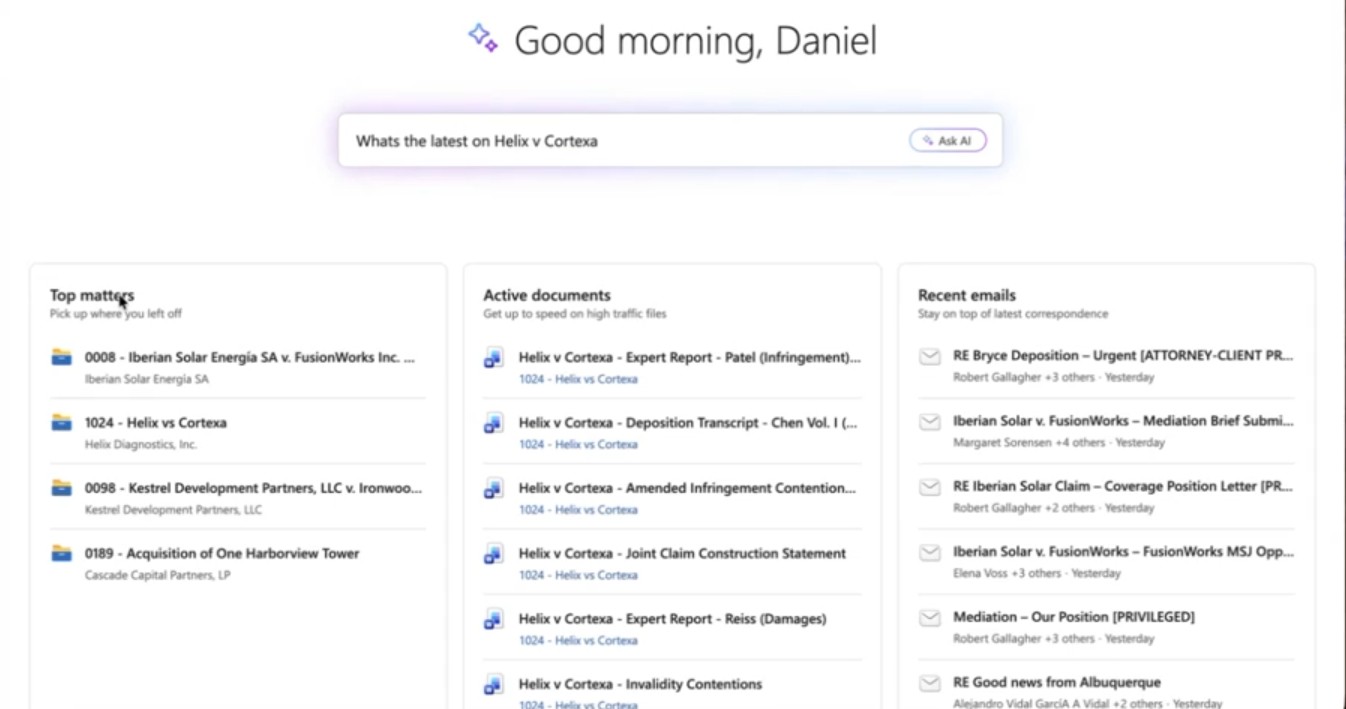

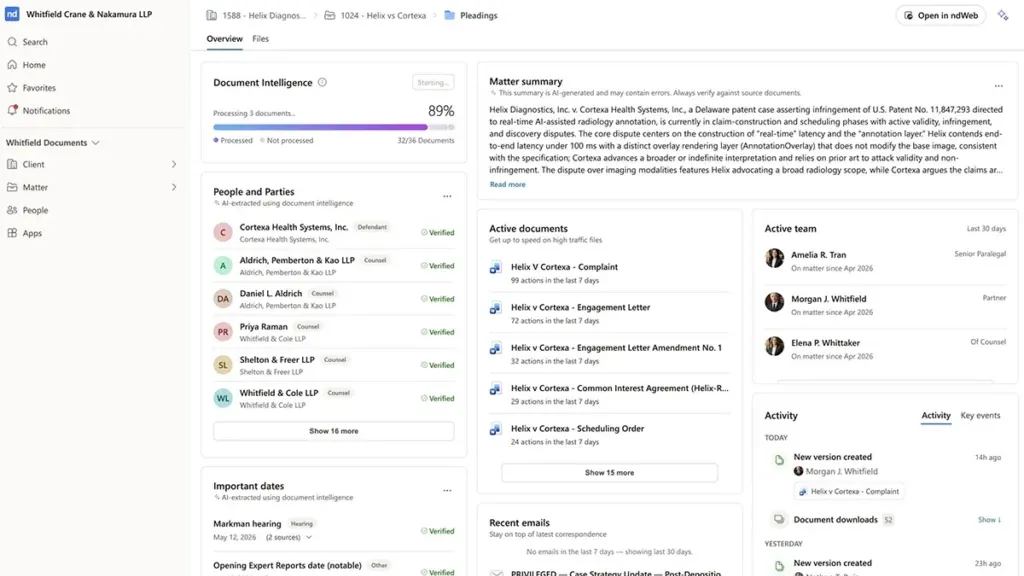

- Blog

O poder do contexto no trabalho jurídico: três coisas que todo profissional do direito deve saber

Colleen Baehrend, Diretora de Soluções Jurídicas. Como advogada, há muito tempo compreendo que…

-

- Blog

Por que muitas ferramentas de IA jurídica não geram retorno sobre o investimento (e como resolver isso)

Pode ser difícil comprovar o retorno sobre o investimento em IA jurídica para escritórios de advocacia.…

-

- Blog

Por que a IA jurídica fica aquém do esperado sem contexto

Jared Beckstead, Gerente Sênior de Marketing de Produto – IA A demonstração é…

-

- Blog

O que é um gráfico de contexto jurídico e por que os agentes de IA jurídica precisam dele?

Scott Kelly, vice-presidente de Estratégia de Produto e IA. Há anos,…

netdocuments