Blog

El mito de la auditoría anual de seguridad

La naturaleza de la ciberseguridad y la seguridad de las redes es que nunca puede relajarse. En el momento en que cree que ha cubierto todas las vulnerabilidades potenciales, surgen multitud de nuevas amenazas.

La ciberseguridad es amplia, evoluciona con rapidez y está en constante crecimiento. Como es tan vasta y lo que está en juego es tan importante, quienes se ocupan de mantener la seguridad tienden a caer en un mito clave de la ciberseguridad: "Lo estamos haciendo bien mientras pasemos nuestra auditoría anual de seguridad".

Esta forma de pensar se produce cuando se aborda la ciberseguridad con mentalidad de casilla de verificación. Si enfoca la ciberseguridad como una lista de elementos que puede marcar y luego relajarse, definitivamente no está seguro.

Empresas como Equifax, Target y Home Depot realizaron las auditorías necesarias en su sector antes de sus sonadas violaciones de datos. Las auditorías de seguridad son necesarias para mantener la responsabilidad, pero forman parte de un sistema más amplio. Es mejor enfocar la ciberseguridad como un proceso constante, más que como un destino al que se puede llegar.

¿Con qué frecuencia debe realizarse una auditoría de seguridad?

Se recomienda hacerlo al menos 2 veces al año, pero también dependerá del tamaño de la organización y del tipo de datos que maneje.

Ir más allá de la auditoría anual

Cree un mapa de toda su red

El primer paso para nivelar sus medidas de seguridad es empezar por su propia red. En lugar de comenzar con los requisitos de la auditoría, debe realizar un mapeo exhaustivo de todo lo que esté conectado a su red.

Una auditoría le proporcionará una lista de comprobación detallada de los puntos a los que debe dar respuesta. ¿Están actualizados los cortafuegos? ¿Cuáles son sus amenazas? Esta lista de comprobación será útil. Sin embargo, no va a dar una imagen completa de su red o la capacidad de crear segmentación en su red.

Este mapa incluiría:

- Enrutadores, conmutadores, cortafuegos, WAF

- Impresoras y dispositivos conectados

- Internet de las cosas (televisores inteligentes, termostatos, cámaras, etc.)

- Dispositivos móviles

- Nube/Saas - sus suscripciones y contraseñas de software

Elaborar un mapa completo de su red es el principio de una seguridad de red mejorada. Ver la imagen completa de su red le permite aplicar la segmentación. Dado que no puede centrarse en todas las cosas a la vez, crear una segmentación le permite mantener las partes vulnerables de la red separadas de sus datos más cruciales.

También puede parchear y evaluar sistemáticamente áreas dentro de la red, pasando de un segmento al siguiente. Esto le permite abrirse paso a través de la abrumadora ciberseguridad y comerse el elefante de un bocado cada vez.

Sepa dónde podría ser débil

Después de haber mapeado la red, lo siguiente que tendrá que hacer es priorizar su esfuerzo. Según un informe de Verizon de 2017, el 80% de los hackeos tienen éxito debido a la falta de parches.

Tendrá que elaborar un plan para evaluar y parchear las vulnerabilidades. Esta es otra razón por la que la segmentación en su red es importante. Si tiene sistemas heredados, es posible que no pueda parchearlos. Sin embargo, puede mantenerlos separados de la información sensible en su red.

Al desplegar un escáner de vulnerabilidades, puede mantenerse al día sobre dónde se necesitan los parches y priorizar los segmentos de su red que son más importantes.

Cree un programa de concienciación de los usuarios

La única amenaza más acuciante que parchear vulnerabilidades es su gente.

El elemento humano sigue siendo el motor de las brechas. Ya sea por el uso de credenciales robadas, phishing o simplemente un error, las personas siguen desempeñando un papel importante tanto en los incidentes como en las brechas.

Según el mismo informe de Verizon, el 80% de las infracciones relacionadas con el pirateo informático emplean contraseñas reutilizadas, robadas o débiles. Se ha producido un aumento de casi el 30% de las credenciales robadas desde 2017, lo que lo consolida como uno de los métodos más probados para acceder a una organización desde hace cuatro años.

Los piratas informáticos saben que los equipos invierten en ciberseguridad. Su mejor oportunidad de entrar en la red es obtener las credenciales de alguien que tenga permiso para acceder a la red. Por lo tanto, no importa lo bien que haya protegido su red, si le roban las credenciales a un empleado, puede estar en peligro.

Su desconocimiento de los usuarios no saldrá a relucir en una auditoría anual, pero podría poner en peligro sus datos. Para asegurarse de que todo su equipo sigue las mejores prácticas, hay algunos consejos que puede emplear.

Envíe un boletín mensual sobre seguridad: Hable abiertamente de las amenazas que existen y aproveche la oportunidad para enseñar un componente a la vez.

Eduque a los usuarios sobre cómo proteger sus datos personales: A medida que eduque a su equipo, conecte estos problemas de ciberseguridad con la amenaza real que existe en sus vidas personales. A medida que se eduquen sobre las mejores prácticas para protegerse a sí mismos y a sus familias, aplicarán mejores hábitos en el trabajo.

Realice campañas de phishing: La curiosidad humana lleva a la gente a hacer clic en los enlaces, lo que acarrea problemas. Algunas empresas realizan sus propias campañas de phishing falso para poner a prueba y formar a sus empleados. El objetivo es crear un poco de sana paranoia para que los usuarios duden antes de hacer clic en cualquier enlace.

Invierta en una cámara acorazada para contraseñas: Las contraseñas débiles y robadas son un componente crítico de la ciberseguridad. El uso de una cámara acorazada para contraseñas permite a su equipo disponer de contraseñas seguras sin la frustración constante de olvidarlas.

Establezca un proceso continuo para proteger su empresa

Las auditorías anuales de seguridad son útiles para que las empresas evalúen su ciberseguridad y se aseguren de que existe un nivel básico de protección. Sin embargo, los departamentos de TI no deben caer en la trampa de que pasar la auditoría significa que todo estará a salvo.

En el cambiante mundo de la ciberseguridad, las amenazas están en todas partes. El mejor enfoque es construir un proceso continuo de evaluación y mejora.

Temas

Compartir

Explore estos otros blogs

-

- Blog

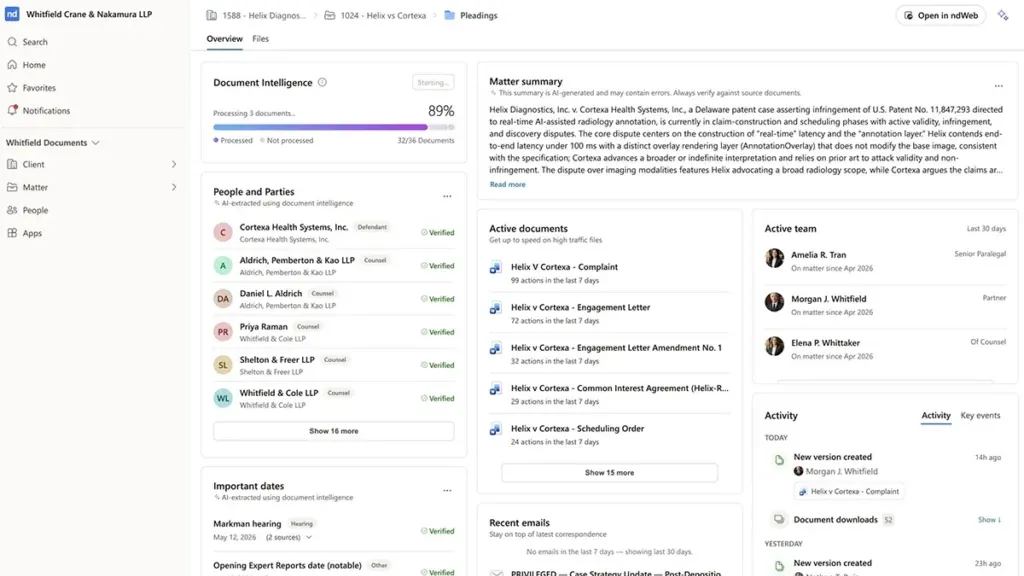

¿Qué es un gráfico de contexto jurídico y por qué lo necesitan los agentes de IA jurídica?

Scott Kelly, vicepresidente de Estrategia de Producto e Inteligencia Artificial. Durante años,…

-

- Blog

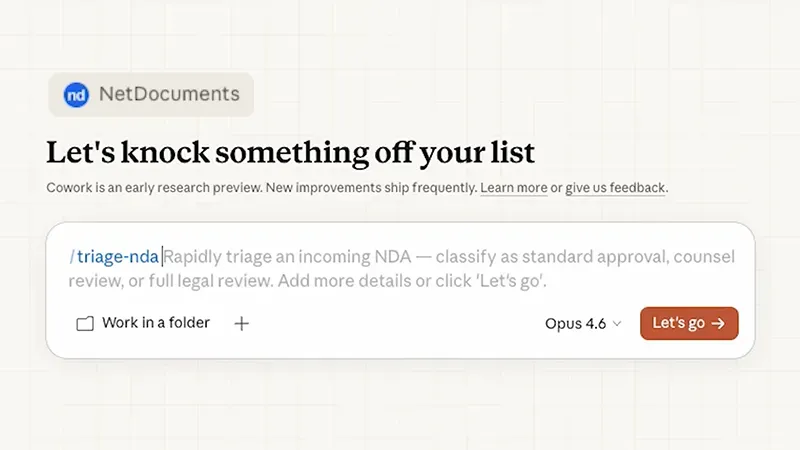

NetDocuments colabora con Anthropic en el programa MCP para el sector jurídico

Manish Rai, vicepresidente de marketing de productos: La IA debería funcionar allí donde usted…

-

- Blog

Seis nuevas aplicaciones de IA acaban de llegar al estudio ndMAX

Jared Beckstead, director sénior de marketing de productos de NetDocuments: Desde los plazos para la tramitación de patentes…

-

- Blog

Legalweek 2026: Ha llegado el momento de que el sector se enfrente a la IA

Brandall Nelson, director de Soluciones Jurídicas de Legalweek Nueva York 2026, reunió a…

netdocuments