Blog

Ciberseguridad gubernamental - 3 elementos de seguridad imprescindibles en tecnología

Desde el nivel estatal hasta el federal, la ciberseguridad en los espacios gubernamentales es una parte crucial de las operaciones diarias, y no anticiparse a la evolución del comportamiento y las tácticas delictivas puede resultar devastadoramente costoso. La Agencia de Ciberseguridad y Seguridad de las Infraestructuras(CISA) descubrió que, durante el año pasado, los incidentes cibernéticos han afectado a muchas empresas, organizaciones sin ánimo de lucro y otras organizaciones de todos los tamaños y en múltiples sectores de la economía. Según el Índice de Inteligencia de Amenazas de IBM X-Force para 2022, los ataques de acceso a servidores fueron el tipo más común contra el sector público en 2021. Los ataques contra el sector público fueron globales, con un 50% en Asia, un 30% en Norteamérica y un 10% en Oriente Medio y África.

Con la seguridad nacional, las finanzas y la confianza pública en juego, las entidades gubernamentales son un objetivo común de los ciberataques. Para mejorar la ciberseguridad y la resistencia, CISA señala que los altos dirigentes deben comprometerse y ser conscientes de los riesgos cibernéticos para sus organizaciones y adoptar un enfoque proactivo para prepararse para la probabilidad y el impacto de un compromiso potencialmente perjudicial.

Aunque no existe una solución única para una ciberseguridad infalible, saber cómo identificar e implementar la combinación adecuada de soluciones seguras en su ecosistema digital existente es fundamental para evitar una posible avería catastrófica en todo el sistema. Pero, ¿qué características debe buscar a la hora de comprar software y soluciones basadas en la nube que respondan a la Orden Ejecutiva (OE) sobre Ciberseguridad y defiendan el enfoque de seguridad de varios niveles necesario para proteger los datos sensibles?

Por qué es importante la ciberseguridad en la Administración

Las grandes bases de datos que contienen información muy sensible hacen que las entidades gubernamentales resulten especialmente atractivas para los piratas informáticos. Un ataque con éxito contra una base de datos gubernamental puede otorgar a un delincuente un gran botín de datos extremadamente sensibles que puede utilizar posteriormente para cometer multitud de otros delitos. Además, el limitado ancho de banda para advertir y solucionar a tiempo las brechas de seguridad proporciona a los ciberdelincuentes amplios puntos de entrada y tiempo para causar daños significativos antes de que la brecha de seguridad pueda ser identificada y parcheada.

Los ciberataques pueden adoptar muchas formas y cada violación, por pequeña que sea, puede tener un efecto dominó catastrófico que puede tardar mucho tiempo en rectificarse y poner en peligro los datos personales, las cadenas de suministro y las infraestructuras críticas. Incluso errores simples como perder un disco duro o extraviar un dispositivo con acceso a bases de datos clasificadas pueden ser la oportunidad perfecta para que los malos actores obtengan acceso ilimitado a nombres, direcciones, números de la seguridad social y otros datos sensibles.

La pandemia del virus Covid-19 aumentó las vulnerabilidades de muchas organizaciones gubernamentales y sanitarias, lo que provocó la descarga de ransomware por parte de incautos en múltiples dispositivos personales, hospitalarios y de propiedad gubernamental. Esto otorgó a los hackers la capacidad de acceder a documentos restringidos, información de pacientes, datos en poder del gobierno e incluso cuentas bancarias. En 2021, se envió una campaña de phishing a través de la plataforma de marketing por correo electrónico Constant Contact, en la que los ciberdelincuentes se hicieron pasar por representantes de la Agencia de Estados Unidos para el Desarrollo Internacional (USAID). Estos correos electrónicos se enviaron a más de 3.000 cuentas individuales de 150 organizaciones de todo el mundo y contenían URL maliciosas y malware que, al hacer clic, podían permitir a los hackers robar datos confidenciales e infectar otros ordenadores de una red compartida.

En el quizá más famoso ciberataque relacionado con el gobierno de la historia reciente, la empresa de tecnología de la información SolarWinds fue blanco de piratas informáticos en marzo de 2020 que inyectaron código malicioso en las actualizaciones rutinarias de software de la empresa que luego se distribuyeron por todos los sistemas instalados. La brecha pasó desapercibida durante meses y expuso a su base de clientes, entre los que se encuentran el Departamento de Seguridad Nacional de Estados Unidos y el Departamento del Tesoro, entre otros. Los esfuerzos para reparar el daño serán un proceso extremadamente costoso y que llevará mucho tiempo, pudiendo tardar años en comprender el impacto total.

3 características que debe tener en cuenta el gobierno al elegir tecnología

La tecnología adecuada puede ofrecer innumerables oportunidades para agilizar los flujos de trabajo, almacenar y consultar amplia documentación y registros, y liberar tiempo de los empleados, pero la seguridad debe ser un factor decisivo a la hora de buscar nuevas soluciones. He aquí algunas características de seguridad clave que las agencias gubernamentales deben buscar y priorizar a la hora de elegir nueva tecnología para su organización.

1. Integración segura con las herramientas existentes

Cualquier solución que introduzca en su pila tecnológica actual no debe interferir en las operaciones diarias, sino que lo ideal es que se integre con ellas de forma fluida y segura. Las mejores soluciones son las que no obligan a los empleados a saltar de una aplicación a otra para realizar una tarea. Cada nueva contraseña que rastrear o programa que supervisar puede introducir nuevos riesgos de seguridad, por lo que cuantas menos plataformas se necesiten para realizar los flujos de trabajo normales, mejor.

Las mejores soluciones enumeran todos sus socios e integraciones en su página web o en su informe de descubrimiento. Considere detenidamente sus herramientas actuales, sus objetivos y cómo una nueva solución se integrará y no sólo mejorará su sistema actual, sino que también aumentará su seguridad.

2. Autorizado por FedRAMP

Gobernado por el Departamento de Seguridad Nacional de EE.UU., el Programa Federal de Gestión de Riesgos y Autorizaciones (FedRAMP) proporciona a los proveedores de tecnología un enfoque estandarizado para garantizar la seguridad de sus ofertas de servicios en la nube. Aunque esta autorización sólo se aplica al software que almacena datos en la nube, con muchas soluciones locales heredadas, que ahora ofrecen SaaS, la autorización FedRAMP debería ser un requisito mínimo para la tecnología que utilizarán las entidades gubernamentales.

La autorización FedRAMP garantiza que un proveedor de tecnología ha cumplido las rigurosas normas de cumplimiento y seguridad establecidas por la Oficina de Gestión de Programas (PMO) FedRAMP para proteger adecuadamente los datos federales almacenados en proveedores de servicios en la nube comerciales. Al limitar su búsqueda únicamente a los proveedores de soluciones autorizados por FedRAMP, podrá buscar con confianza la solución adecuada que pueda ayudarle a alcanzar de forma segura sus objetivos de gestión de la información.

3. Gestión de la seguridad y la gobernanza

Con varios niveles de autorización de seguridad disponibles para los empleados del gobierno, la capacidad de permitir que los miembros clave del personal establezcan reglas de seguridad basadas en perfiles y permitan o deshabiliten el acceso a cierta información a nivel de usuario es una característica valiosa que hay que tener. Las sólidas funciones de gobierno y gestión de la seguridad le permiten crear y aplicar políticas de seguridad a usuarios y grupos de usuarios, creando una forma sencilla pero potente de mejorar la seguridad.

Esto es especialmente importante en las soluciones de nube multiusuario, donde la infraestructura principal de un software está siendo utilizada por múltiples clientes con cualquier número de cuentas de usuario dentro de esa cuenta de cliente principal. Un ejemplo de solución multiusuario y su seguridad es Netflix, donde se utiliza una única plataforma a nivel global, pero cada cuenta de cliente puede configurar perfiles personalizados con varios niveles de permisos para cada usuario, como por ejemplo que los padres limiten lo que sus hijos pueden ver cuando inician sesión en su perfil único. Con perfiles personalizables, puede controlar el acceso a material sensible a un nivel granular.

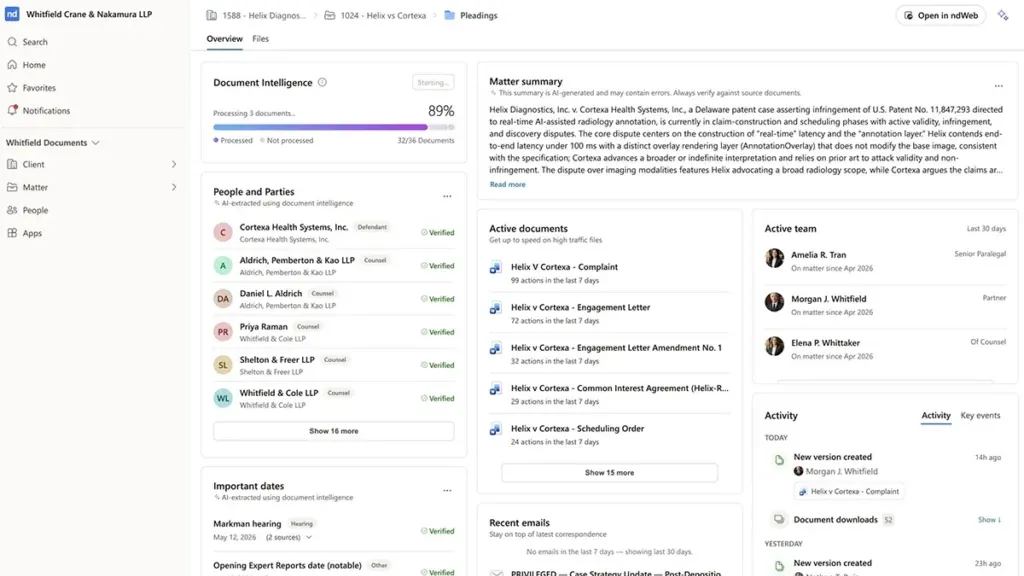

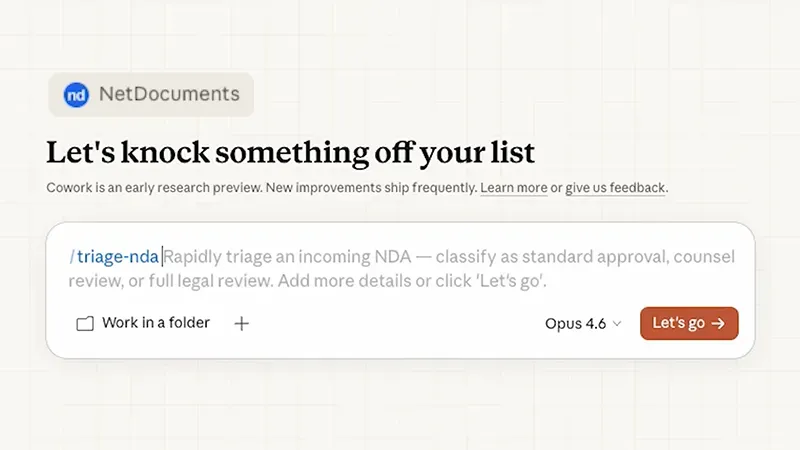

Cómo puede ayudar NetDocuments

Como sistema de gestión de documentos (DMS) en la nube líder autorizado por FedRAMP, las medidas de seguridad y cumplimiento están integradas en cada aspecto de nuestra plataforma. Estamos comprometidos a proporcionar a las entidades gubernamentales una forma más fácil de almacenar, gestionar, buscar y compartir información de forma segura dentro de su organización.

Consulte esta hoja de ventajas y póngase en contacto con nosotros para obtener más información sobre cómo NetDocuments es la solución de gestión de documentos más segura y fiable para la administración pública. ¡Conéctese!

Explore estos otros blogs

-

- Blog

¿Qué es un gráfico de contexto jurídico y por qué lo necesitan los agentes de IA jurídica?

Scott Kelly, vicepresidente de Estrategia de Producto e Inteligencia Artificial. Durante años,…

-

- Blog

NetDocuments colabora con Anthropic en el programa MCP para el sector jurídico

Manish Rai, vicepresidente de marketing de productos: La IA debería funcionar allí donde usted…

-

- Blog

Seis nuevas aplicaciones de IA acaban de llegar al estudio ndMAX

Jared Beckstead, director sénior de marketing de productos de NetDocuments: Desde los plazos para la tramitación de patentes…

-

- Blog

Legalweek 2026: Ha llegado el momento de que el sector se enfrente a la IA

Brandall Nelson, director de Soluciones Jurídicas de Legalweek Nueva York 2026, reunió a…

netdocuments