Blog

Cybersécurité gouvernementale – 3 fonctionnalités de sécurité indispensables dans le domaine technologique

Du niveau étatique au niveau fédéral, la cybersécurité au sein des espaces gouvernementaux est un élément crucial des opérations quotidiennes, et le fait de ne pas anticiper l'évolution des comportements et des tactiques criminels peut avoir des conséquences désastreuses. L'Agence pour la cybersécurité et la sécurité des infrastructures (CISA) a constaté qu'au cours de l'année écoulée, les incidents cybernétiques ont touché de nombreuses entreprises, organisations à but non lucratif et autres organisations de toutes tailles et dans de multiples secteurs de l'économie. Selon l'indice IBM X-Force Threat Intelligence Index pour 2022, les attaques visant l'accès aux serveurs ont été les plus fréquentes contre le secteur public en 2021. Les cibles gouvernementales étaient réparties dans le monde entier, avec 50 % en Asie, 30 % en Amérique du Nord et 10 % au Moyen-Orient et en Afrique.

Avec la sécurité nationale, les finances et la confiance du public en jeu, les entités gouvernementales sont une cible fréquente des cyberattaques. Afin d'améliorer la cybersécurité et la résilience, la CISA souligne que les hauts dirigeants doivent s'impliquer et être conscients des risques cybernétiques auxquels leur organisation est exposée, et adopter une approche proactive pour se préparer à la probabilité et à l'impact d'une compromission potentiellement préjudiciable.

Bien qu'il n'existe pas de solution unique et universelle pour garantir une cybersécurité infaillible, il est essentiel de savoir identifier et mettre en œuvre la bonne combinaison de solutions sécurisées dans votre écosystème numérique existant afin d'éviter une panne catastrophique potentielle à l'échelle du système. Mais quelles sont les fonctionnalités à rechercher lorsque vous achetez des logiciels et des solutions basées sur le cloud qui répondent au décret présidentiel (EO) sur la cybersécurité et respectent l'approche multicouche de la sécurité requise pour protéger les données sensibles ?

Pourquoi la cybersécurité est importante dans le secteur public

Les grandes bases de données contenant des informations hautement sensibles rendent les entités gouvernementales particulièrement attrayantes pour les pirates informatiques. Une attaque réussie contre une base de données gouvernementale peut permettre à un criminel d'obtenir un gain important sous forme de données extrêmement sensibles qu'il pourra ensuite utiliser pour commettre une multitude d'autres crimes. En outre, la bande passante limitée pour détecter et résoudre les failles de sécurité en temps opportun offre aux cybercriminels de nombreux points d'entrée et le temps nécessaire pour causer des dommages importants avant que la faille de sécurité ne soit identifiée et corrigée.

Les cyberattaques peuvent prendre de nombreuses formes et chaque violation, aussi minime soit-elle, peut avoir un effet domino catastrophique qui peut prendre beaucoup de temps à rectifier et mettre en danger les données personnelles, les chaînes d'approvisionnement et les infrastructures critiques. Même de simples erreurs, comme la perte d'un disque dur ou l'égarement d'un appareil donnant accès à des bases de données classifiées, peuvent être l'occasion rêvée pour des personnes mal intentionnées d'obtenir un accès illimité à des noms, adresses, numéros de sécurité sociale et autres données sensibles.

La pandémie de Covid-19 a accru la vulnérabilité de nombreux organismes gouvernementaux et sanitaires, ce qui a conduit au téléchargement de ransomware par des personnes involontaires sur plusieurs appareils personnels, hospitaliers et gouvernementaux. Cela a permis aux pirates informatiques d'accéder à des documents confidentiels, à des informations sur les patients, à des données détenues par le gouvernement et même à des comptes bancaires. En 2021, une campagne de phishing a été lancée via la plateforme de marketing par e-mail Constant Contact, dans laquelle des cybercriminels se sont fait passer pour des représentants de l'Agence américaine pour le développement international (USAID). Ces e-mails ont été envoyés à plus de 3 000 comptes individuels au sein de 150 organisations à travers le monde et contenaient des URL malveillantes et des logiciels malveillants qui, lorsqu'on cliquait dessus, permettaient aux pirates informatiques de voler des données sensibles et d'infecter d'autres ordinateurs au sein d'un réseau partagé.

Dans ce qui est peut-être la cyberattaque la plus célèbre liée au gouvernement de l'histoire récente, la société informatique SolarWinds a été la cible de pirates informatiques en mars 2020, qui ont injecté un code malveillant dans les mises à jour logicielles de routine de l'entreprise, qui ont ensuite été distribuées à tous les systèmes installés. La violation est restée inaperçue pendant des mois et a exposé leur clientèle, qui comprend notamment le département américain de la sécurité intérieure et le département du Trésor. Les efforts visant à réparer les dommages seront extrêmement coûteux et longs, et il faudra peut-être des années pour en mesurer pleinement l'impact.

3 caractéristiques que le gouvernement devrait rechercher lors du choix d'une technologie

Une technologie adaptée peut offrir d'innombrables possibilités pour rationaliser les flux de travail, stocker et consulter une documentation et des archives volumineuses, et libérer du temps pour les employés, mais la sécurité doit être un facteur décisif lors de l'achat de nouvelles solutions. Voici quelques fonctionnalités de sécurité clés que les organismes gouvernementaux doivent rechercher et privilégier lorsqu'ils choisissent une nouvelle technologie pour leur organisation.

1. Intégration sécurisée avec les outils existants

Toute solution que vous introduisez dans votre infrastructure technologique actuelle ne doit pas perturber les opérations quotidiennes, mais doit idéalement s'y intégrer de manière transparente et sécurisée. Les meilleures solutions sont celles qui ne nécessitent pas que les employés passent d'une application à l'autre pour accomplir une tâche. Chaque nouveau mot de passe à suivre ou programme à surveiller peut introduire de nouveaux risques de sécurité. Par conséquent, moins il y a de plateformes nécessaires pour effectuer les flux de travail normaux, mieux c'est.

Les meilleures solutions répertorient tous leurs partenaires et intégrations soit sur leur site Web, soit dans leur dossier de présentation. Examinez attentivement vos outils actuels, vos objectifs et la manière dont une nouvelle solution s'intégrera et améliorera non seulement votre système actuel, mais renforcera également votre sécurité.

2. Autorisé par FedRAMP

Réglementé par le département américain de la Sécurité intérieure, le programme fédéral de gestion des risques et des autorisations (FedRAMP) fournit aux fournisseurs de technologies une approche standardisée pour garantir la sécurité de leurs offres de services cloud. Bien que cette autorisation ne s'applique qu'aux logiciels qui stockent des données dans le cloud, de nombreuses solutions sur site existantes proposant désormais des services SaaS, l'autorisation FedRAMP devrait être une exigence minimale pour les technologies utilisées par les entités gouvernementales.

L'autorisation FedRAMP garantit qu'un fournisseur de technologies respecte les normes rigoureuses de conformité et de sécurité définies par le bureau de gestion du programme FedRAMP (PMO) afin de protéger correctement les données fédérales stockées chez des fournisseurs de services cloud commerciaux. En limitant votre recherche aux seuls fournisseurs de solutions autorisés par FedRAMP, vous pouvez rechercher en toute confiance la solution adaptée qui vous aidera à atteindre vos objectifs en matière de gestion des informations en toute sécurité.

3. Gestion de la sécurité et de la gouvernance

Avec différents niveaux d'habilitation de sécurité disponibles pour les employés du gouvernement, la possibilité de permettre aux membres clés du personnel de définir des règles de sécurité basées sur les profils et d'autoriser ou de désactiver l'accès à certaines informations au niveau de l'utilisateur est une fonctionnalité précieuse. Des fonctionnalités robustes de gouvernance et de gestion de la sécurité vous permettent de créer et d'appliquer des politiques de sécurité aux utilisateurs et aux groupes d'utilisateurs, créant ainsi un moyen simple mais puissant de renforcer la sécurité.

Cela est particulièrement important dans les solutions cloud multi-locataires, où l'infrastructure principale d'un logiciel est utilisée par plusieurs clients disposant d'un nombre illimité de comptes utilisateurs au sein du compte client principal. Netflix est un exemple de solution multi-locataires et de sa sécurité : une seule plateforme est utilisée à l'échelle mondiale, mais chaque compte client peut configurer des profils personnalisés avec différents niveaux d'autorisations pour chaque utilisateur, par exemple les parents peuvent limiter ce que leurs enfants peuvent regarder lorsqu'ils se connectent à leur profil unique. Grâce aux profils personnalisables, vous pouvez contrôler l'accès aux contenus sensibles à un niveau très précis.

Comment NetDocuments peut vous aider

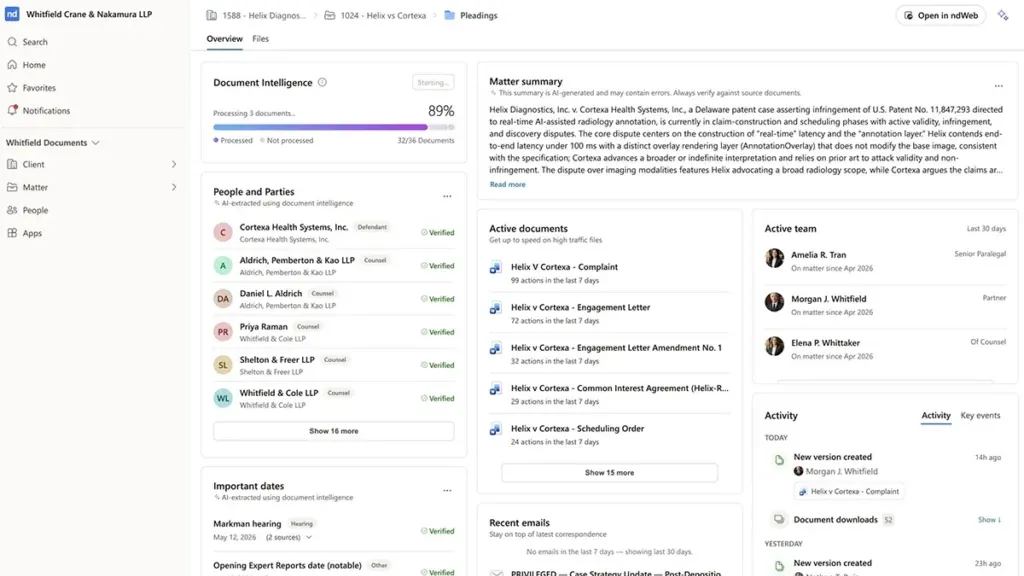

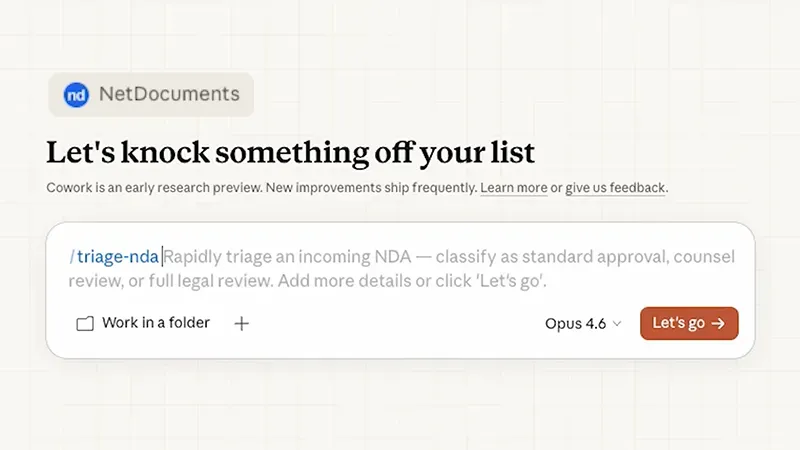

En tant que système de gestion documentaire ( DMS) cloud leader agréé FedRAMP, notre plateforme intègre des mesures de sécurité et de conformité dans tous ses aspects. Nous nous engageons à fournir aux entités gouvernementales un moyen plus simple de stocker, gérer, rechercher et partager des informations en toute sécurité au sein de leur organisation.

Consultez cette fiche descriptive et contactez-nous pour en savoir plus sur NetDocuments, la solution de gestion documentaire la plus sécurisée et la plus fiable pour les administrations publiques. Contactez-nous !

Découvrez ces autres blogs

-

- Blog

Qu'est-ce qu'un graphe de contexte juridique, et pourquoi les agents d'IA juridique en ont-ils besoin ?

Scott Kelly, vice-président chargé de la stratégie produit et IA. Depuis des années,…

-

- Blog

NetDocuments s'associe à Anthropic pour le programme MCP destiné au secteur juridique

Manish Rai, vice-président du marketing produit. L'IA devrait intervenir là où votre…

-

- Blog

6 nouvelles applications d'IA viennent d'arriver dans le studio ndMAX

Jared Beckstead, responsable principal du marketing produit chez NetDocuments Des délais de dépôt de brevets…

-

- Blog

Legalweek 2026 : l'heure est venue pour le secteur de faire face à l'IA

Brandall Nelson, directeur des solutions juridiques, Legalweek New York 2026 a réuni…

documents en ligne