Blog

Cómo prevenir los ataques de malware

Según el informe de Cisco "2021 Cyber security threat trends", las mayores amenazas en 2020 fueron la criptominería, el phishing, los troyanos y el ransomware. Estos dos últimos son tipos de malware, término abreviado de software malicioso.

En su investigación, Cisco descubrió que el 50% de las organizaciones se encontraron con actividad relacionada con ransomware, y el 48% con actividad de malware de robo de información.

La conclusión es que el malware es común y ninguna organización es inmune. Depende de su equipo informarse sobre el malware y las mejores formas de evitar que un ataque le convierta en víctima a usted y a sus clientes.

¿Qué es el malware?

Malware es un término para referirse a programas o scripts ilícitos que infectan los sistemas informáticos para explotar, inutilizar o dañar un dispositivo o una red. Es habitual que personas malintencionadas utilicen el malware para:

- Robar información sensible,

- Monitorizar la actividad sin permiso,

- Exija una indemnización,

- Cambiar una función central de un sistema, o

- Forzar la publicidad spam.

Tipos de malware

Parte de lo que hace que el malware sea difícil de combatir es su gran cantidad y variedad. El malware incluye:

- Virus

- Gusanos

- Adware

- Troyanos

- Puerta trasera/trampa

- Rogueware

- El ransomware

- Programas espía

- Rootkits

- Registradores de teclas

- Bombas lógicas

- Malware sin archivos

- Malware móvil

Todos estos tipos de programas se aprovechan de las grietas en la armadura de su sistema. Por ello, su equipo debe reconocer las vulnerabilidades potenciales de sus redes y sistemas informáticos relacionados y utilizar las mejores herramientas posibles para evitar que los ataques tengan éxito.

Herramientas para ayudar a prevenir ciberataques

Decir "prevenir" los ataques de malware es un poco inapropiado. No puede impedir que alguien con intenciones nefastas intente causar daño. Lo que sí puede hacer es tomar medidas para identificar los ataques de malware e impedir que dañen a su organización y a sus clientes. Debe reconocer y abordar sus vulnerabilidades físicas y de ciberseguridad.

Para ello necesitará las herramientas adecuadas.

1. Software seguro

Querrá considerar el software a varios niveles. En un nivel, querrá un programa para combatir específicamente el malware. Por ejemplo, un software antivirus puede supervisar sus sistemas, reconocer un ataque y bloquearlo.

En otro nivel, debe considerar cada solución de software que adopte su organización. Cada solución debe ofrecer funciones de seguridad, como autenticación multifactor, derechos de acceso de usuario personalizados, cifrado de datos, etc.

2. Actualizaciones y parches de software

Cada pieza de software que utilice su organización necesitará actualizaciones. Deberá evolucionar y ofrecer una mayor seguridad con el paso del tiempo. Lo mejor es que su equipo desarrolle y siga un proceso para identificar, probar e implementar las actualizaciones lo antes posible.

Una de las ventajas de confiar en un proveedor de SaaS es que se encarga de las actualizaciones de hardware y software para usted y los demás inquilinos con una interrupción mínima o nula del servicio para sus usuarios.

3. Acceso controlado y mínimo

Debe determinar cuidadosamente quién puede acceder a determinados datos y equipos físicos. Esto se aplica a los miembros del equipo, a los invitados y a cualquier persona de la calle. Nadie debería poder entrar en sus oficinas y acceder a un ordenador. Y no todos los miembros de su equipo necesitan tener acceso a toda su información sensible y confidencial, por muy dignos de confianza que sean.

Un concepto de seguridad útil es el modelo de mínimo privilegio, también llamado principio de mínimo privilegio o mínimo acceso. Cada persona de su equipo debe tener el número mínimo de permisos o derechos de acceso que necesita para hacer su trabajo y no más.

El acceso mínimo también incluye limitar las cuentas de administrador. Muchas formas de malware obtienen los privilegios de acceso del usuario que invaden. Las cuentas de administrador innecesarias ofrecen demasiado acceso, mientras que las cuentas que no son de administrador mantienen al malware alejado de información o aspectos sensibles de su red porque las cuentas comprometidas no tienen derechos de acceso a esos datos.

4. Dispositivos y aplicaciones limitados

Otro factor es una sólida política de "traiga su propio dispositivo" (BYOD). Aborde cómo y con qué dispositivos acceden al trabajo los miembros de su equipo. Las personas que utilizan teléfonos, portátiles y tabletas personales para trabajar pueden crear vulnerabilidades difíciles de ver y controlar para usted.

En cuanto a los dispositivos que proporcione a su personal, limite los privilegios de las aplicaciones. No debe permitir que los miembros de su equipo descarguen todo lo que quieran en los teléfonos y portátiles de trabajo.

5. Métodos de autenticación

La autenticación es otra herramienta multicapa contra el malware. Empiece primero por la educación. Su equipo debe entender por qué todas estas prácticas -por molestas que parezcan- son importantes. Ayudarles a apreciar las ventajas de crear contraseñas seguras, utilizar un gestor de contraseñas dedicado y activar la autenticación multifactor puede mejorar su adopción de estas defensas. Otras opciones pueden ser los proveedores de identidad de terceros e incluso la biometría, como la huella dactilar.

6. Seguimiento coherente

Es importante vigilar toda la actividad de los usuarios en su sistema. No porque su organización no confíe en su equipo, sino porque una actividad sospechosa puede ser señal de que se ha infiltrado malware a través de sus defensas. Debe ser consciente del comportamiento ordinario y básico de los usuarios y estar atento a cualquier actividad inusual.

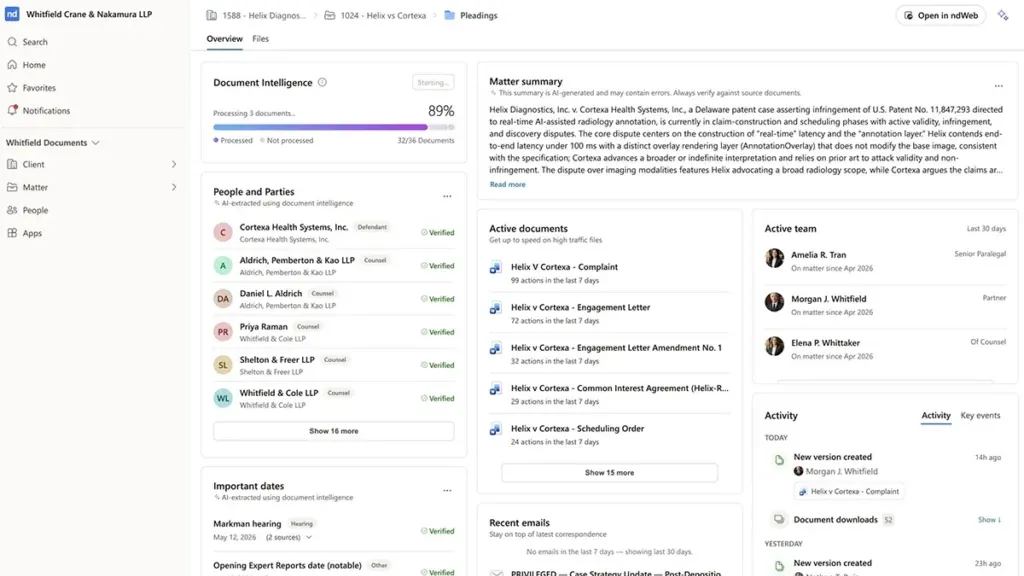

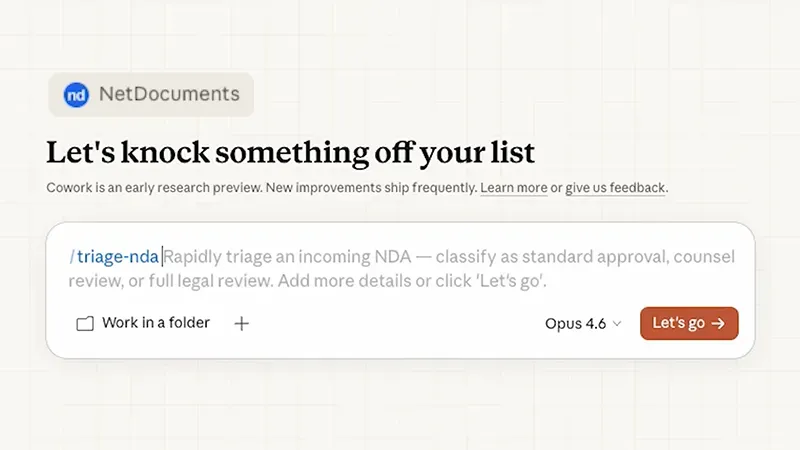

Defiéndase con un sólido sistema de gestión de documentos

Una forma de proteger su información es trabajar con un sistema de gestión documental (DMS) seguro. Como DMS líder basado en la nube, NetDocuments ofrece medidas de seguridad de primera línea para reducir sus vulnerabilidades y ayudarle a mantenerse a salvo del malware. Nuestra plataforma le permite seguir las mejores prácticas, como el principio del menor privilegio. También damos prioridad a mantenernos al día sobre las últimas amenazas de malware y a desplegar parches de seguridad siempre que sea necesario.

NetDocuments también cuenta con detección de ransomware para los documentos que se sincronizan con dispositivos locales. Al detectar los elementos que se modifican rápidamente o cuando los elementos son puestos en cuarentena por el antivirus local, nuestro disyuntor de ransomware desactiva automáticamente la sincronización de vuelta a la plataforma, de modo que se impide cualquier manipulación posterior. Nuestras instantáneas de documentos y el control de versiones también hacen que sea sencillo revertir esos cambios no deseados. Es fácil tanto purgar el contenido afectado como volver a un estado limpio rápidamente. Aunque esta función se introdujo principalmente para combatir el ransomware, cualquier infección masiva de documentos sincronizados localmente se detectaría mediante la supervisión de patrones de acceso y cuarentena.

Temas

Compartir

Explore estos otros blogs

-

- Blog

¿Qué es un gráfico de contexto jurídico y por qué lo necesitan los agentes de IA jurídica?

Scott Kelly, vicepresidente de Estrategia de Producto e Inteligencia Artificial. Durante años,…

-

- Blog

NetDocuments colabora con Anthropic en el programa MCP para el sector jurídico

Manish Rai, vicepresidente de marketing de productos: La IA debería funcionar allí donde usted…

-

- Blog

Seis nuevas aplicaciones de IA acaban de llegar al estudio ndMAX

Jared Beckstead, director sénior de marketing de productos de NetDocuments: Desde los plazos para la tramitación de patentes…

-

- Blog

Legalweek 2026: Ha llegado el momento de que el sector se enfrente a la IA

Brandall Nelson, director de Soluciones Jurídicas de Legalweek Nueva York 2026, reunió a…

netdocuments