Blog

Comment prévenir les attaques de logiciels malveillants

Selon le rapport« Tendances 2021 en matière de menaces de cybersécurité »de Cisco, les principales menaces en 2020 étaient le cryptomining, le phishing, les chevaux de Troie et les ransomwares. Ces deux derniers sont des types de logiciels malveillants, ou malwares.

Dans le cadre de ses recherches, Cisco a constaté que 50 % des organisations avaient été confrontées à des activités liées aux ransomwares et 48 % à des activités de logiciels malveillants visant à voler des informations.

En fin de compte , les logiciels malveillants sont courants et aucune organisation n'est à l'abri. C'est à votre équipe qu'il revient de se renseigner sur les logiciels malveillants et sur les meilleurs moyens d'empêcher une attaque de vous victimiser, vous et vos clients.

Qu'est-ce qu'un logiciel malveillant ?

Le terme « logiciel malveillant » désigne les programmes ou scripts illicites qui infectent les systèmes informatiques afin d'exploiter, de désactiver ou d'endommager un appareil ou un réseau. Il est courant que des personnes mal intentionnées utilisent des logiciels malveillants pour :

- Voler des informations sensibles,

- Surveiller l'activité sans autorisation,

- Demander une indemnisation,

- Modifier une fonction centrale d'un système, ou

- Forcer la publicité spam.

Types de logiciels malveillants

Ce qui rend les logiciels malveillants difficiles à combattre, c'est notamment leur nombre et leur diversité. Les logiciels malveillants comprennent :

- Virus

- Vers

- Logiciel publicitaire

- chevaux de Troie

- Porte dérobée/trappe

- Logiciel malveillant

- Ransomware

- Logiciel espion

- Rootkits

- Enregistreurs de frappe

- Bombes logiques

- Malware sans fichier

- Malware mobile

Ces différents types de programmes exploitent tous les failles de votre système. C'est pourquoi votre équipe doit identifier les vulnérabilités potentielles de vos réseaux et des systèmes informatiques associés, et utiliser les meilleurs outils possibles pour prévenir toute attaque réussie.

Outils pour aider à prévenir les cyberattaques

Il est quelque peu inexact de parler de « prévention » des attaques malveillantes. Vous ne pouvez pas empêcher une personne mal intentionnée de tenter de causer du tort. Ce que vous pouvez faire, c'est prendre des mesures pour identifier les attaques malveillantes et les empêcher de nuire à votre organisation et à vos clients. Vous devez reconnaître et traiter vos vulnérabilités physiques et cybernétiques.

Vous aurez besoin des bons outils pour cela.

1. Logiciel sécurisé

Vous devrez envisager plusieurs niveaux de logiciels. À un certain niveau, vous aurez besoin d'un programme spécialement conçu pour lutter contre les logiciels malveillants. Par exemple, un logiciel antivirus peut surveiller vos systèmes, reconnaître une attaque et la bloquer.

À un autre niveau, vous devez examiner chaque solution logicielle adoptée par votre organisation. Chaque solution doit offrir des fonctionnalités de sécurité, telles que l'authentification multifactorielle, les droits d'accès personnalisés pour les utilisateurs, le chiffrement des données, etc.

2. Mises à jour logicielles et correctifs

Chaque logiciel utilisé par votre organisation devra être mis à jour. Il doit évoluer et offrir une meilleure sécurité au fil du temps. Il est préférable que votre équipe élabore et suive un processus permettant d'identifier, de tester et de mettre en œuvre les mises à jour dès que possible.

L'un des avantages de faire appel à un fournisseur SaaS est qu'il se charge des mises à niveau matérielles et logicielles pour vous et les autres locataires, avec une interruption minimale, voire nulle, du service pour vos utilisateurs.

3. Accès contrôlé et minimal

Vous devez déterminer avec soin qui peut accéder à certaines données et à certains équipements physiques. Cela vaut pour les membres de l'équipe, les invités et toute personne extérieure à l'entreprise. Personne ne devrait pouvoir entrer dans vos bureaux et accéder à un ordinateur. De plus, tous les membres de l'équipe n'ont pas besoin d'avoir accès à toutes vos informations sensibles et confidentielles, même s'ils sont dignes de confiance.

Le modèle du moindre privilège, également appelé principe du moindre privilège ou du moindre accès, est un concept de sécurité utile. Chaque membre de votre équipe doit disposer du nombre minimal d'autorisations ou de droits d'accès dont il a besoin pour faire son travail, et rien de plus.

L'accès minimal implique également de limiter les comptes administrateurs. De nombreux types de logiciels malveillants obtiennent les privilèges d'accès de l'utilisateur qu'ils piratent. Les comptes administrateurs inutiles offrent un accès trop large, tandis que les comptes non administrateurs empêchent les logiciels malveillants d'accéder aux informations sensibles ou à certains aspects de votre réseau, car les comptes compromis ne disposent pas des droits d'accès à ces données.

4. Appareils et applications limités

Un autre facteur est une politique BYOD (Bring Your Own Device) solide. Déterminez comment et sur quels appareils les membres de votre équipe accèdent à leur travail. Les personnes qui utilisent leurs téléphones, ordinateurs portables et tablettes personnels pour travailler peuvent créer des vulnérabilités difficiles à détecter et à contrôler.

En ce qui concerne les appareils que vous fournissez à votre personnel, limitez les privilèges d'application. Vous ne devriez pas autoriser les membres de votre équipe à télécharger tout ce qu'ils veulent sur les téléphones et ordinateurs portables professionnels.

5. Méthodes d'authentification

L'authentification est un autre outil multicouche contre les logiciels malveillants. Commencez par sensibiliser vos collaborateurs. Votre équipe doit comprendre pourquoi toutes ces pratiques, aussi fastidieuses soient-elles, sont importantes. En leur faisant prendre conscience des avantages liés à la création de mots de passe forts, à l'utilisation d'un gestionnaire de mots de passe dédié et à l'activation de l'authentification multifactorielle, vous pouvez les inciter à adopter ces mesures de protection. D'autres options sont également disponibles, telles que les fournisseurs d'identité tiers et même les données biométriques, comme les empreintes digitales.

6. Surveillance constante

Il est important de surveiller toutes les activités des utilisateurs dans votre système. Non pas parce que votre organisation ne fait pas confiance à son équipe, mais parce que toute activité suspecte peut être le signe qu'un logiciel malveillant a infiltré vos défenses. Vous devez connaître le comportement normal et habituel des utilisateurs et être à l'affût de toute activité inhabituelle.

Ripostez grâce à un système de gestion documentaire robuste

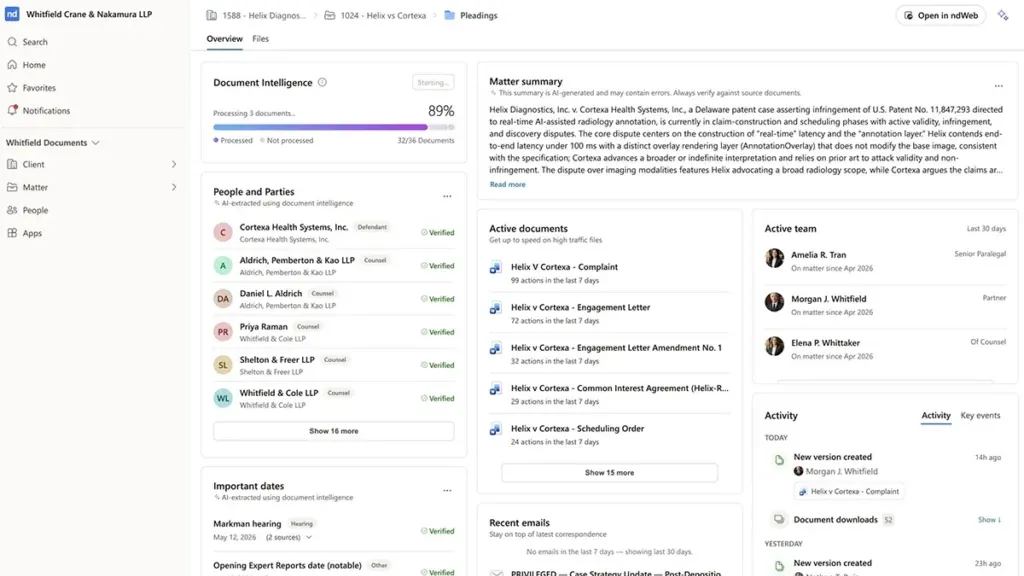

Une façon de protéger vos informations consiste à utiliser un système de gestion documentaire (DMS) sécurisé. En tant que DMS cloud de premier plan, NetDocuments offre des mesures de sécurité haut de gamme pour réduire vos vulnérabilités et vous protéger contre les logiciels malveillants. Notre plateforme vous permet de suivre les meilleures pratiques, comme le principe du moindre privilège. Nous veillons également à rester informés des dernières menaces liées aux logiciels malveillants et à déployer des correctifs de sécurité dès que nécessaire.

NetDocuments dispose également d'une fonctionnalité de détection des ransomwares pour les documents synchronisés sur des appareils locaux. En détectant les éléments qui sont modifiés rapidement ou qui sont mis en quarantaine par l'antivirus local, notre dispositif de protection contre les ransomwares désactive automatiquement la synchronisation avec la plateforme afin d'empêcher toute manipulation ultérieure. Nos instantanés et nos versions de documents permettent également de revenir facilement sur ces modifications indésirables. Il est facile de purger le contenu affecté et de revenir rapidement à un état propre. Bien que cette fonctionnalité ait été principalement introduite pour lutter contre les ransomwares, toute infection massive de documents synchronisés localement serait détectée grâce à la surveillance des modèles d'accès et de mise en quarantaine.

Découvrez comment NetDocuments complète les mesures de sécurité de votre organisation.

Thèmes

Partager

Découvrez ces autres blogs

-

- Blog

Qu'est-ce qu'un graphe de contexte juridique, et pourquoi les agents d'IA juridique en ont-ils besoin ?

Scott Kelly, vice-président chargé de la stratégie produit et IA. Depuis des années,…

-

- Blog

NetDocuments s'associe à Anthropic pour le programme MCP destiné au secteur juridique

Manish Rai, vice-président du marketing produit. L'IA devrait intervenir là où votre…

-

- Blog

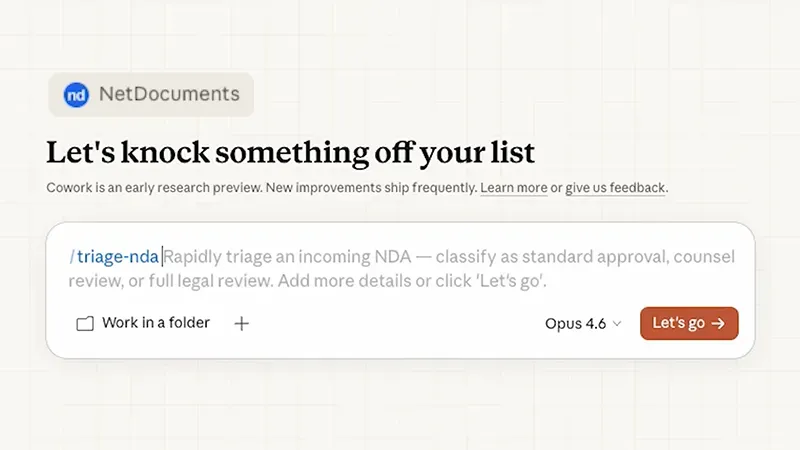

6 nouvelles applications d'IA viennent d'arriver dans le studio ndMAX

Jared Beckstead, responsable principal du marketing produit chez NetDocuments Des délais de dépôt de brevets…

-

- Blog

Legalweek 2026 : l'heure est venue pour le secteur de faire face à l'IA

Brandall Nelson, directeur des solutions juridiques, Legalweek New York 2026 a réuni…

documents en ligne